什么是DDoS攻击?如何防御DDoS攻击?

DDoS攻击是互联网上普遍存在的威胁。随着联网设备数量的不断增加和黑客攻击的新创新方式,我们不能只是停留在那里等待受到影响。我们应该明智地实施一个强大的DNS基础设施,并选择一个提供DDoS攻击防护的可信DNS提供商,以确保安全并避免服务停机。

但为了得到保护,我们必须知道危险!

什么是DDoS攻击?

DDoS攻击代表分布式拒绝服务攻击,是一种旨在破坏正常流量并使目标(网站、服务器、网络)对普通用户不可用的网络攻击。很少有不同的类型,但一般来说,DDoS攻击是试图用来自多个来源的高流量淹没目标(一台计算机、几台连接的计算机或整个DNS网络)。

网络犯罪分子可以通过以下方式产生这种强大的流量:

•使用被称为僵尸网络的预感染设备(计算机、手机、物联网设备等)网络

•放大攻击,在显著增加数据包大小后,使用其他服务器将流量重新发送到目标

•占用现有连接,不允许新连接

•利用协议的漏洞,如UDP或其他协议。

DDoS威胁有很多,这就是为什么你也想进行DDoS防御。DDoS攻击防护可以保护您的业务安全,并通知您问题。

DDoS攻击原理

DDoS攻击有不同类型(基于卷的攻击、基于协议的攻击和应用层攻击),但一般来说,它们都有相同的阶段:

1.攻击的前期制作。此时,网络犯罪分子将创建一个僵尸网络(受感染的设备)网络,稍后他们将使用该网络进行攻击。例如,黑客可以绕过物联网设备的安全性,或者他们可以向用户发送钓鱼电子邮件,当用户打开电子邮件时,他们可能会感染恶意代码。

2.发动攻击。现在是时候使用僵尸网络了。是时候选择受害者并将流量发送到目标服务器了。攻击的原因各不相同,但目标是让目标流量饱和并停止服务。

3.攻击的成功。过了一段时间,如果目标没有DDoS攻击防护,或者它不够强大,最终它将无法正常工作。一台服务器可以有多少个活动连接是有限制的,即使它非常强大。它将开始拒绝服务并停止工作。在流量再次下降并且服务器可以开始响应正常查询之前,普通用户将无法使用服务器。

4.最终结果。坏演员本可以实现不同的目标,现在他们得到了回报。这可能是金钱,也可能只是对袭击成功的满意。

DDoS攻击的特征

DDoS攻击具有极大的危害性,可能会导致巨大的声誉和经济损失。这就是为什么要注意并观察任何出现攻击的早期迹象至关重要。每种DDoS攻击类型都有其特定的特征,但一般来说,在攻击过程中可以预期的是:

•来自一个IP地址或多个但相似的IP地址(地址范围相同)的奇怪流量。

•来自具有相似配置文件(设备类型、操作系统等)和相同模式的设备的流量。

•不同寻常的交通高峰,就像一个巨大的高峰,在没有任何感觉或可重复的交通的半夜,有一个特定的间隔。

•流量仅限于一个页面,不会进一步浏览您的网站。

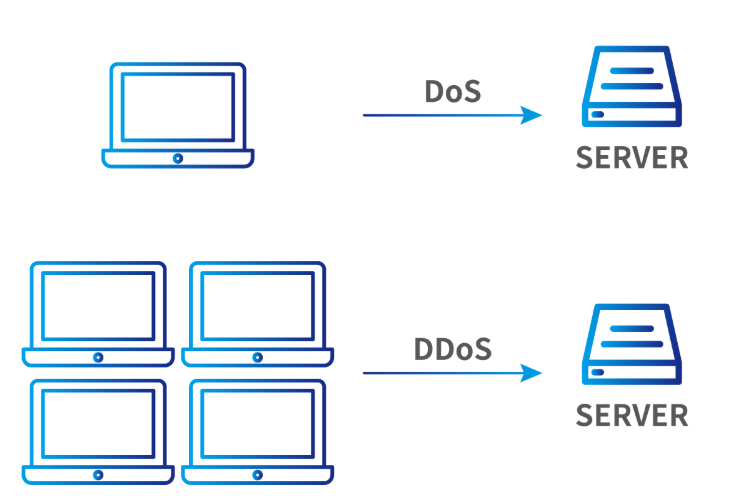

DDoS与DoS

让我们首先简要定义拒绝服务(DoS)攻击。在这种类型的在线攻击中,源被恶意感染,以便向目标发送大量流量。其目的是使系统饱和,通过耗尽其技术资源(CPU、RAM等)或利用特定漏洞并注入适当的有害输入来使其崩溃。然后,用户的服务将被拒绝。

现在,让我们跳到DDoS和DoS攻击之间的区别:

•攻击的来源。在DoS攻击中,攻击者只需要一个互联网连接设备(源)就可以向受害者发送大量伪造请求或利用其软件中的特定漏洞。DDoS攻击是从连接到互联网的多个来源、数千甚至数百万台设备执行的。

•执行方式。一般来说,DoS武器是低轨道离子炮或自制代码等应用程序。DDoS攻击者使用僵尸网络军队,即连接到互联网的大量受恶意软件感染的设备,如PC、路由器、手机、物联网(IoT)。DDoS攻击可以产生的流量很大,比DoS攻击大得多。

•损坏范围。这两种攻击都可能非常具有攻击性。但是,现代技术使防御甚至跟踪DoS攻击的恶意来源变得更加容易,增加了识别和击败它的机会。这变成了一场一对一的战斗(DoS)。在DDoS攻击期间,您正在与多个设备作战,这些设备可能位于不同的国家或大陆。你必须同时跟踪和阻止所有这些。这更像是一场战争,它肯定会要求受害者有更多的时间和资源来防御并试图阻止袭击。因此,DDoS的破坏范围比DoS更广。

如何防御DDoS攻击?

有一种解决方案可以阻止大多数DDoS攻击,甚至是涉及大量流量的强攻击,称为DDoS保护。它是常规托管DNS计划的附加服务。

要成功抵御DDoS攻击,您需要具备以下3个要素:

1.主动监控。您需要一个监控解决方案系统来检查攻击迹象,如流量增加、来自特定IP地址的可疑流量和奇怪的请求模式。

2.反应式服务。一件事是看到危险。另一个是采取行动。好的DDoS防护服务必须具有自动触发功能。这可能包括负载平衡、流量过滤和报警系统。

3.流量负载均衡。当我们谈论高流量时,您需要将流量引导到更多的服务器。这样,你就可以平衡对一个人的打击,并将其分散到更多人身上。您的计划包含的DNS服务器越多,您抵抗DDoS攻击的可能性就越大。

您需要有一个智能的DDoS攻击防护服务,可以区分因您的出色推广而导致的高流量或真正的危险。你不想在任何时候屏蔽你的真实用户。

DDoS攻击者的动机是什么?

网络犯罪分子使用DDoS攻击的原因有很多,最常见的是:

•敲诈勒索。这些攻击可以向目标发送一波又一波的流量,干扰其服务的功能,导致技术问题、停机和销售中断,需要资金来阻止DDoS攻击。

•DDoS出租攻击竞争对手。在暗网上,人们可以雇佣黑客进行DDoS攻击。有些人花钱让这种攻击针对他们的竞争对手。在圣诞节、黑色星期五、网络星期一或复活节促销等重要销售时刻,它尤其受欢迎。如果竞争对手宕机,它将不会在其网站上接待访客,他们将去另一个地方。支付攻击费用的人希望这些访问者中的一部分指向其网站。

•网络战。一些国家的政府使用DDoS攻击来攻击反对派的新闻网站、通信或其他关键服务。目标是控制叙事,不允许他们国家的言论自由。这些攻击可能特别强烈,因为各国有很多钱来赞助它们。

•玩家冲突。你可能会感到惊讶,但游戏行业每年的收入已经达到近2000亿美元,所以风险很高。竞争对手的游戏玩家使用DDoS攻击来打扰他们的竞争对手,并试图降低他们的分数。有时,他们使用DDoS来阻止他们正在输掉的比赛,并要求重新比赛。

•黑客行动主义。黑客们也有自己的看法。他们可能与政府、特定组织或活动有问题。现代激进主义有许多新的抗议和表达方式,其中包括网络攻击。

黑客经常使用的DDoS攻击手法

让我们来谈谈网络犯罪分子发起的最常见的DDoS攻击类型!

蓝精灵攻击

Smurf攻击是通过ping工具(ICMP回显请求)执行的。ping工具用于检查连接设备的可达性。当您向目标地址发送ping请求时,您应该会收到确认。在这种DDoS攻击中,ping被发送到设备,但来自被屏蔽的IP。返回确认不会转到原始源,但会重定向到攻击目标。所有受感染的设备都会执行相同的操作,并将流量发送给受害者。

泪滴攻击

泪滴攻击的工作原理是向受害者的设备发送修改过的超大数据包,使其无法访问。攻击者经常使用特定的错误来破坏TCP/IP协议的碎片代码或重组功能的稳定。这为泪滴攻击的发生打开了大门。

无法重新组装被恶意修改的数据包。这将导致重复尝试完成任务。这些重复的持续循环将导致数据包的重叠。最后,为了增加压力,将向目标发送大量交通负载,以进行最终的碰撞。

死亡之平

Ping Of Death(POD)攻击使用一种常见且有效的恶意工具——Ping命令。更改或过大的数据包通过ping命令发送到目标。

考虑正确的IPv4数据包(包括IP报头)必须为65535字节。这是互联网协议(IP)允许的标准。肇事者违反了它,并在试图反复重新组装更改的数据包时让目标挣扎。目标的内存等资源将耗尽,导致不同的问题,包括崩溃。

POD之所以流行,是因为攻击者不需要深入了解其受害者,只需要了解其IP地址。

蜂猴

一次非常危险的攻击是由一台计算机与一台服务器执行的。一种复杂的技术,可以在不中断网络其他端口和服务的情况下关闭服务器。Slowloris通过向服务器发送许多部分请求来运行。它不断发送越来越多的HTTP标头,但没有完成这些请求。这些伪造的请求使服务器的许多连接保持比平时更长的时间,从而淹没了最大的并发连接池。因此,系统将变慢,合法用户的额外连接将被拒绝。

零日DDoS攻击

零日攻击,也称为零分钟攻击,是利用新漏洞的攻击。人们还没有意识到它们。通常,这些漏洞会出现在新的更新或补丁中,但它们也可能在软件启动后存在。攻击的名称是指在所使用的漏洞肇事者被公开之前发生的事实。

当软件公司向人们支付费用,以换取在新产品正式发布之前报告其漏洞时,这种攻击可能具有积极的目的。但这也表明,袭击远未消失。

准备DDoS攻击

要发起DDoS攻击,首先,犯罪分子需要“招募”足够的连接设备,以便以后产生流量。为此,他们用不同的恶意软件(来自电子邮件、访问未受保护的网站等)感染这些机器,并创建所谓的僵尸网络——被劫持的设备,在攻击时随时可用。甚至还有僵尸网络的市场,你可以在你选择的网站上购买攻击。

DDoS攻击的后果

经历这种有害的威胁是非常不愉快的,可能会产生巨大的负面影响。成功攻击的一些可能结果包括:

•运营中断:DDoS攻击成功的直接后果之一是正常运营中断。网站变得迟钝或完全无法访问,导致用户沮丧、生产力下降和经济损失。电子商务平台、金融机构和在线服务尤其容易受到攻击,因为停机时间直接转化为收入损失和客户信任受损。

•经济损失:DDoS攻击可能造成严重的经济损失。企业不仅可能面临减轻攻击和恢复服务的直接成本,还可能面临与声誉受损和客户流失相关的间接成本。财务损失可能会导致法律后果,特别是如果敏感的客户信息在攻击期间受到损害。

•声誉损害:信任在数字领域是一个微妙的问题,DDoS攻击可以立即摧毁它。当客户无法获得服务或遇到中断时,他们可能会对受影响的组织及其保护自身利益的能力失去信心。重建声誉可能是一个漫长而艰难的过程。

DDoS攻击会持续多久?

DDoS攻击的持续时间可能因攻击者可用的资源和目标的防御措施而异。DDoS攻击可以持续几分钟到几周。然而,平均而言,大多数DDoS攻击持续约24小时,尽管一些强烈的攻击可能会持续数天甚至数周。

短期攻击可以是协调策略的一部分,攻击者通过短暂的爆发来测试目标的漏洞,估计目标系统的响应和准备情况。这些“肇事逃逸”式的攻击可能会在短时间内造成相当大的破坏,特别是如果它们针对金融交易或销售活动等时间敏感的操作。

长期DDoS攻击通常旨在耗尽目标的资源,或迫使他们支付赎金以换取停止攻击。长期攻击可能是毁灭性的,因为它们可能会阻止一个组织完全运作,导致重大的运营和财务问题。

准备和强大的DDoS保护对于减轻短期和长期攻击的影响至关重要。

哪些行业成为目标,为什么?

某些行业因其高在线活动、竞争性和对持续正常运行时间的依赖而更频繁地成为DDoS攻击的目标。以下是一些受影响最大的行业,以及为什么它们是受欢迎的目标:

•金融服务和银行业:金融机构是高价值目标,因为它们在管理和保护资金和客户数据方面发挥着关键作用。攻击者的目标可能是扰乱运营、损害声誉或勒索这些机构的赎金。对银行的成功攻击可能会导致重大的财务损失、运营混乱和客户信任受损。

•电子商务和零售:在线零售是另一个主要目标,特别是在黑色星期五和节假日等购物高峰期。在此期间的攻击会严重影响销售收入,因为网站停机会直接导致客户和销售额的损失。

•政府和公共部门:政府网站,特别是与公共传播、执法和应急服务相关的网站,是经常成为攻击目标。这些攻击可能出于政治动机,旨在扰乱公众获取信息的渠道。政府也是破坏官方沟通渠道的目标。

•游戏和娱乐:游戏行业尤其脆弱,因为用户期望实时访问和响应。游戏玩家经常参加竞争激烈或时间敏感的活动,即使是短暂的停机时间也会给公司带来巨大的挫折和经济损失。DDoS攻击经常被用来破坏游戏服务器。

•媒体和新闻网站:新闻机构和媒体网站也是主要目标。黑客可能会使用DDoS攻击来压制某些新闻媒体或延迟特定内容的发布。对这些网站的攻击可能会减少公众获取信息的机会,从而可能影响重要话题的叙述。

如何防止DDoS攻击并保持安全?

网络罪犯可以构建一个庞大的僵尸网络,但这并不意味着你不能受到保护。ClouDNS为您提供了两种避免DDoS问题的选择。

您可以选择并订阅受DDoS保护的DNS。